Aplikasi Hacker yang Paling Sering Digunakan untuk Hacking

Mau tahu aplikasi hacker apa saja yang bisa kamu gunakan untuk melindungi jaringan dan website kamu dari peretas? Ini daftarnya:

Acunetix itu aplikasi hacker untuk tujuan baik. Aplikasi ini merupakan sebuah security scanner yang bisa bantu kamu melindungi website, web app, dan API dari berbagai celah keamanan.

Ini merupakan sebuah aplikasi hacker asli yang pakai scanning DAST + IAST. Keduanya akan bisa bantu kamu untuk tahu celah keamanan yang paling serius dan perlu segera ditangani.

Acunetix punya kemampuan buat melakukan scan di pada beberapa kondisi yang tidak dapat dilakukan oleh scanner lain. Dia bisa melakukan deteksi pada Single Page Application (SPAs), berbagai website dengan banyak JavaScript dan HTML5, area yang dilindungi password, dan lain-lain.

Fitur Aplikasi Hacker Ini:

Ada satu lagi aplikasi hacker yang recommended untuk kamu pakai. Namanya, Nessus. Biasanya aplikasi ini digunakan untuk mencari kelemahan di sistem IT dan cloud assets.

Nessus punya fitur-fitur keren yang bisa membantu untuk mencari kelemahan sistem dengan lebih efektif dan efisien. Jadi, fitur utamanya emang terkait dengan scanning.

Seperti halnya aplikasi hacker asli di Acunetix, Nessus juga pake kombinasi teknik otomatis dan manual buat melakukan scan pada jaringan. Ini membuat proses menjaga keamanan sistem jadi lebih fleksibel.

Dengan cara scanning yang benar, masalah bisa ditemukan dengan lebih cepat dan bisa diatasi dengan lebih baik juga.

Fitur Aplikasi Hacker Ini:

Kalau kamu mencari sebuah aplikasi hacking yang paling efektif untuk memahami serangan man-in-the-middle, Ettercap menjadi salah satu yang kamu pilih.

Salah satu keunggulan aplikasi hacker ini adalah bisa mengetahui berbagai paket dari sumber atau tujuan apa pun di jaringan. Ini berarti apapun yang menggunakannya bisa mengubah konten website, menyuntikkan kode berbahaya ke aplikasi web, sampai mengalihkan trafik ke situs phishing.

Cukup berbahaya ya kalau ada orang yang menggunakan ini untuk menyerang aset yang kamu miliki?

Itulah kenapa Ettercap sering menjadi aplikasi hacking yang penting bagi siapa pun yang ingin menguji keamanan jaringan mereka. Bahkan kadang dipakai untuk belajar lebih banyak tentang cara kerja jaringan.

Fitur Aplikasi Hacker Ini:

Hacker bisa mencari celah buat menyerang target mereka. Salah satu celahnya itu firewall yang lemah atau bahkan tidak ada. Ada aplikasi hacker yang namanya Traceroute NG yang sering dipakai buat urusan melewati firewall.

Aplikasi ini bisa melewati firewall dan perangkat jaringan lain yang bisa mengganggu alat traceroute aslinya. Kalo kamu pakai alat ini, kamu bisa mengerti kekurangan jaringan yang kamu pakai sekarang.

Traceroute NG biasanya dipakai buat uji coba dan analisis jaringan oleh hacker. Selain itu, aplikasi ini bisa menemukan dan memperbaiki masalah jaringan.

Fitur Aplikasi Hacker Ini

WebInspect bukan aplikasi hacker biasa. Sebenarnya, aplikasi ini lebih dikenal sebagai alat untuk membuat skenario yang mengetes keamanan website. Cara kerjanya, menjelajah website dan mencoba teknik serangan yang biasa terjadi di dunia nyata.

Apa yang dilakukan oleh aplikasi hacking ini? Mencari celah kerentanan seperti injeksi SQL, cross-site scripting, dan konfigurasi yang tidak aman. Dalam sekejap, kamu bisa menemukan berbagai titik lemah dari jaringan internet atau website yang kamu pakai.

Sama seperti aplikasi hacker lain, kamu akan mendapat laporan yang menampilkan daftar lengkap kelemahan-kelemahan itu. Di laporan ini, kamu juga akan mendapat rekomendasi langsung langkah yang harus diambil. Menariknya, akan diurutkan berdasarkan hal yang paling mendesak.

Fitur Aplikasi Hacker Ini:

Maltego merupakan aplikasi hacker yang bagus. Dia bisa mencari hubungan antara banyak data. Bahkan, bisa juga menyambungkan berbagai macam platform yang berbeda. Ini fitur penting. Soalnya, kadang ada celah keamanan di komunikasi antar aplikasi dan jaringan.

Maltego bisa mengecek hubungan antara domain, alamat IP, dan lain-lain. Langkah ini bisa buat mengumpulkan berbagai informasi sebelum hacker mulai merencanakan skenario hacking yang besar.

Jadi, aplikasi hacking ini penting buat kamu pelajari. Dia bisa bantu kamu menemukan kelemahan di jaringan kamu yang bisa dimanfaatkan oleh pihak yang punya niat jahat.

Fitur Aplikasi Hacker Ini:

OpenVAS adalah aplikasi hacking yang bisa melihat kelemahan di sistem. Biasanya dipakai oleh peretas yang baik buat menemukan berbagai kelemahan di jaringan komputer.

Tapi, kalau jatuh ke tangan orang jahat, aplikasi hacker ini bisa jadi alat yang cukup kuat buat mendapatkan akses ke jaringan. Fitur-fiturnya bisa membantu peretas mengecek jaringan, mencari info lengkap, dan menemukan target yang lemah.

Sama seperti Maltego, OpenVAS tidak bisa langsung dipakai untuk melakukan serangan secara langsung. Aplikasi ini lebih untuk mengumpulkan informasi sebanyak mungkin agar serangan ke sistem jadi lebih efektif.

Selain itu, OpenVAS juga bisa disesuaikan dengan sistem yang jadi tujuannya. Peretas bisa fokus mencari celah yang sudah diketahui pada pengaturan yang sering digunakan.

Fitur Aplikasi Hacker Ini:

Ada satu aplikasi hacker yang banyak digunakan oleh perusahaan besar, yaitu Burp Suite. Dengan aplikasi ini, pengguna bisa menemukan celah keamanan di website dengan mudah.

Yang menarik, aplikasi ini bisa melindungi data yang masuk ke website. Kamu juga bisa melihat permintaan HTTP, cookie, dan header. Semua ini bisa diubah sebelum mencapai tujuan mereka.

Aplikasi ini sangat canggih, tapi sayangnya bisa digunakan oleh hacker jahat. Untungnya, harganya lumayan mahal jadi mungkin hanya digunakan oleh orang-orang yang ingin menjaga keamanan jaringan mereka. Ini membantu melindungi mereka dari serangan seperti SQL injection dan lainnya.

Fitur Aplikasi Hacker Ini:

Kalau kamu mencari aplikasi untuk meretas password, kamu harus tahu tentang John the Ripper.

Aplikasi ini terkenal karena kemampuannya yang luar biasa dalam membobol password. John the Ripper dapat mengatasi password yang rumit dan enkripsi yang tidak biasa. Dia juga menggunakan berbagai teknik untuk mempercepat proses meretas.

Dengan menggunakan aplikasi ini, kamu dapat mengambil kembali password yang sulit dibobol. Ini adalah alat penting bagi siapa saja yang ingin menguji keamanan password mereka atau belajar lebih banyak tentang cara kerja password.

Fitur Aplikasi Hacker Ini :

Kamu mencari aplikasi hacker gratis? HashCat bisa jadi pilihan untuk melakukan berbagai upaya seperti peretasan sederhana dan password recovery. Ini bisa menjadi salah satu aplikasi hacking pemula yang wajib dicoba.

Salah satu keunggulan dari hashCat sebagai aplikasi hacker adalah kecepatan dan kemampuannya dalam meretas password dari berbagai jenis hash dan file terenkripsi.

Seperti halnya yang dilakukan oleh John The Ripper, aplikasinya ke ini memanfaatkan serangan brute force, masking, atau hybrid attack, untuk membuat proses hacking lebih efektif dan efisien.

Fitur Aplikasi Hacker Ini:

Baca Juga: Cracking adalah Aktivitas yang Berbeda dari Hacking

Manakah Aplikasi Hacking yang Akan Kamu Coba Gunakan Terlebih Dahulu?

Ada banyak aplikasi hacker yang bisa digunakan untuk berbagai keperluan hacking. Salah satunya adalah untuk menguji keamanan jaringan atau website. Ada juga aplikasi yang khusus digunakan untuk memastikan penggunaan password yang aman dan membantu mengembalikan password yang lupa.

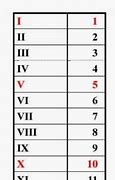

Di atas, kami sudah memberikan beberapa contoh aplikasi hacking yang bisa kamu coba sesuai kebutuhanmu. Inilah ringkasannya:

Namun, kamu harus ingat bahwa aplikasi-aplikasi tersebut hanya digunakan untuk tujuan baik dan bukan untuk melakukan tindakan ilegal. Dengan belajar mengenai aplikasi-aplikasi tersebut, kamu akan lebih paham cara menjaga keamanan online dengan baik.

Selamat mencoba semua aplikasi tadi. Jangan lupa selalu tingkatkan keamanan website dan jaringanmu. Oh ya, kalau kamu ingin memiliki lebih banyak kontrol atas pengaturan website, kamu bisa mempertimbangkan untuk berlangganan VPS Server. Kamu akan mendapatkan keleluasaan yang tidak ada pada jenis layanan hosting lainnya.

Darso pun berharap pihak kepolisian segera menangkap pelaku lain yang telah menganiaya anaknya tersebut.

"Sudah seminggu lebih baru satu yang ditangkap. Saya berharap polisi bisa bekerja maksimal menangkap pelaku lainnya, apalagi pelaku pasti saling berkaitan," ujar dia.

Darso juga mengaku kaget bila keterangan polisi malah menyudutkan anaknya, seolah-olah terlibat tawuran.

"Anak saya enggak mungkin ikut tawuran. Dia ijin mau ambil video sama mamahnya, terus memang ada yang sedang tawuran dan anak saya berhentikan motornya, eh malah dipukuli," ucap dia.

Darso mengaku keseharian Putra bahkan jarang keluar rumah. Putra biasanya hanya sibuk dengan komputer yang ada di rumah, sebab, semenjak berhasil meretas situs NASA 2 tahun lalu, Putra Aji mendapat banyak proyek memeriksa keamanan situs perusahaan besar, BUMN, bahkan multi level internasional.

"Anak saya jarang keluar. Jadi selama ini memang enggak pernah ikut tawuran, aneh saja kalau tiba-tiba dibilang tawuran," tutup Darso.

-- Alfons Tanujaya, pakar keamanan digital, menyebut ada dua kemungkinan situs Telkomsel kena retas. Pertama karena ada celah keamanan yang berhasil dieksploitasi dan kedua karena username dan password web hosting berhasil diketahui oleh peretas.

Soal kemungkinan pertama, Alfons menyebut pihak keamanan Telkomsel tidak sigap dalam menambal celah keamanan di sistem hosting yang telah terekspos para peretas. Alhasil pelaku berhasil mengeksploitasi situs Telkomsel seperti yang terlihat sejak pagi.

Alfons mengatakan celah seperti itu bisa berujung pada risiko eksploitasi database oleh pihak peretas yang imbasnya bisa sangat parah jika terjadi.

SCROLL TO CONTINUE WITH CONTENT

"Kemungkinan kecil, tapi ceroboh banget kalau itu sampai terjadi," ujar Alfons ketika ditelpon

Kemudian untuk kemungkinan berikutnya, peretasan terjadi akibat peretas mengetahui nama pengguna dan kata sandi untuk mengakses

Menurut Alfons, Telkomsel seharusnya bisa menghindarinya dengan memasang pengamanan

(TFA) atau pengamanan dua pintu.

Cara lain yang semestinya dipakai oleh Telkomsel adalah membatasi Internet Protocol (IP) yang bisa mengakses dan mengganti web hosting mereka.

"Jadi harusnya sekelas Telkomsel melakukan hal-hal seperti itu dan itu artinya belum dilakukan," ucap Alfons.

Selain masalah deface yang mendera situsnya Telkomsel juga harus menanggung malu lantaran hasil pencarian teratas dengan kata kunci 'Telkomsel' di Google kena retas sehingga berisi kata-kata kasar. Menanggapi hal ini, Alfons berujar Telkomsel bisa mengubahnya secepat mungkin dengan menghubungi pihak Google.

"Kalau adminnya peduli, bisa itu diubah," imbuhnya.

Sampai tulisan ini ditulis pada pukul 12.10 WIB, hasil pencarian dengan kata kunci 'Telkomsel' di mesin Google masih kena retas.

Alfons memperkirakan hal itu terjadi karena mesin pencari Google bekerja lebih cepat dibanding mesin pencari lain seperti Bing dan Yahoo karena dapat menangkap cache dari metadata kurang dari 12 jam. Hal itu menjelaskan pencarian dengan kata kunci 'Telkomsel' di Bing dan Yahoo tidak menampilkan hal yang sama seperti di Google.

Foto : The Hacker News

Lebih dari 15.000 paket spam membanjiri repositori NPM dalam upaya untuk mendistribusikan tautan phishing. Modul palsu menyamar sebagai cheat dan sumber daya gratis, dengan beberapa paket bernama "pengikut-tiktok-gratis", "kode-xbox-gratis", dan "bebas-pengikut-instagram". Tujuan akhir dari operasi ini adalah untuk membujuk pengguna agar mengunduh paket dan mengklik tautan ke situs phishing dengan janji palsu berupa peningkatan pengikut di platform media sosial.

"Paket dibuat menggunakan proses otomatis, dengan deskripsi proyek dan nama yang dihasilkan secara otomatis yang sangat mirip satu sama lain," kata peneliti Checkmarx Yehuda Gelb. Para penyerang merujuk ke situs web ritel menggunakan ID rujukan, sehingga mendapat untung dari imbalan rujukan yang mereka peroleh. Modus operandi melibatkan peracunan registri dengan paket jahat yang menyertakan tautan ke kampanye phishing di file README.md mereka,

Modul palsu menyamar sebagai cheat dan sumber daya gratis, dengan beberapa paket bernama "free-tiktok-followers," "free-xbox-codes," and "instagram-followers-free".

Tujuan akhir dari operasi ini adalah untuk membujuk pengguna agar mengunduh paket dan mengklik tautan ke situs phishing dengan janji palsu berupa peningkatan pengikut di platform media sosial. "Halaman web yang menipu dirancang dengan baik dan, dalam beberapa kasus, bahkan menyertakan obrolan interaktif palsu yang tampaknya menunjukkan pengguna menerima cheat game atau pengikut yang dijanjikan," jelas Gelb.

Situs web mendesak korban untuk mengisi survei, yang kemudian membuka jalan bagi survei tambahan atau, alternatifnya, mengarahkan mereka ke portal e-niaga yang sah seperti AliExpress. Paket dikatakan telah diunggah ke npm dari beberapa akun pengguna dalam beberapa jam.

Temuan ini sekali lagi menunjukkan tantangan dalam mengamankan rantai pasokan perangkat lunak, karena pelaku ancaman terus beradaptasi dengan "teknik baru dan tak terduga.

Sumber: The Hacker News : Attackers Flood NPM Repository with Over 15,000 Spam Packages Containing Phishing Links

Cyberthreat.id - Pengembang alat peretasan (tools phising) 16Shop, yang telah lama disebut-sebut berasal dari Indonesia, telah menambahkan komponen baru yang menargetkan pengguna layanan pembayaran seluler, Cash App.

Hal itu ditemukan oleh peneliti dari perusahaan keamanan siber berbasis di Amerika Serikat (AS), ZeroFOX. Berdasarkan laporan yang dipublikasikan pada 1 Maret 2021, masuknya Cash App dalam daftar target baru 16Shop, memperpanjang daftar sasaran serangan setelah sebelumnya alat itu juga digunakan untuk menyerang pengguna Apple, Amazon, PayPal, American Express.

ZeroFOX menemukan komponen baru dari 16Shop yang dijual seharga US$70 (Rp999 ribu) untuk Cash App pada 25 Februari 2021.

Cash App adalah layanan pembayaran mobile yang dikembangkan oleh Square Inc, yang memungkinkan pengguna untuk mentransfer uang satu sama lain menggunakan aplikasi ponsel. Pada 18 Februari 2018, layanan ini mencatat 7 juta pengguna aktif

Dikutip dari BleepingComputer, aplikasi Cash App ini sangat populer dengan lebih dari 10 juta penginstalan di Android dan lebih dari 1,6 juta ulasan yang diberikan hingga membuatnya mendapatkan penilaian bintang 4,7 dari 5 bintang di App Store. Sayangnya di Indonesia, Cash App belum tersedia.

Menurut peneliti, para penipu terdorong melakukan aksinya karena kepopulerannya Cash App. Seperti diketahui, semakin populer sebuah aplikasi, makin menarik pula bagi penjahat siber untuk dijadikan target sasaran.

Cara 16Shop Membobol App Cash Temuan ZeroFOX, ketika seorang pengguna membeli kit itu, maka mereka akan dapat mengisi data konfigurasi sendiri seperti parameter yang diperlukan untuk URL phising, perlindungan terhadap teknologi pemindaian keamanan dan eksfiltrasi atau alamat email “dropper”.

Para pembeli atau disebut operatornya nanti harus membayar tools phising itu, dan jika ketahuan mencuri dan menyebarkan kit tanpa mendaftarkan diri ke 16Shop maka halaman phising kit yang digunakan menjadi tidak berguna.

Biaya untuk 16Shop, kata peneliti, seperti halnya biaya lisensi di perushaaan penyedia perangkat lunak atau software as-a-service (SaaS) yang menerapkan pembayaran bulanan. Bahkan 16Shop menawarkan semacam "jaringan support" melalui grup Telegram khusus yang diperuntukkan berbagi tips dan trik, serta menjual hasil dari aksi menggunakan kit phising ini ke anggota lainnya.

Kit phising yang ditawarkan 16Shop, kata peneliti, cocok untuk operator berketerampilan rendah karena kit ini siap pakai dan mudah diterapkan.

ZeroFOX mengatakan bahwa kit yang tersedia untuk Cash App itu masih memiliki kode dasar yang sama dengan yang lain. Template situsnya pun meniru situs resmi milik Cash App, hingga alur kerja untuk login atau masuk dibuat semirip mungkin dengan situs asli.

Untuk mengarahkan ke halaman phishing palsu Cash App, operator menjalankan aksinya melalui email dan pesan SMS yang memperingatkan tentang masalah keamanan sehingga menyebabkan akun Cash App terkunci. Berangkat dari kondisi itu, jika pengguna tidak teliti dan panik membaca email dan pesan SMS kemungkinan besar akan terkena phishing ini.

16shop pun menyediakan berbagai bahasa sehingga operator pengendali dapat menipu korbannya di seluruh dunia, kata peneliti.

Ketika link phising meniru situs Cash App diklik, itu akan memicu serangkaian pemeriksaan sebelum memuat halaman phising. Berbagai data seperti alamat IP pengunjung, agen pengguna mereka, dan rincian ISP pun dikumpulkan dan diproses untuk mencegah akses ke teknologi keamanan dan web crawler (tools pengindeks konten internet).

“Jika pemeriksaan ini lolos, mereka akan dibawa ke halaman phising 16Shop dan diminta mengisi alamat email Cash App mereka,” ujar peneliti ZeroFOX, dikutip Kamis (4 Maret 2021).

Setelah mengisi data email akun Cash App, situs phising itu kemudian memperingatkan pengguna tentang status akunnya di mana tombol yang disediakan merupakan tombol untuk membuka kunci akun. Ringkasnya, untuk memperdaya calon korban, 16Shop membuat pengguna Cash App merasa seolah-olahnya akunnya telah terkunci karena masalah keamanan.

Laman phishing tiruan yang dibuat mirip dengan milik Cash App yang asli | Sumber: ZeroFOX

Korban yang panik dan mengira itu bisa menyelamatkan akunnya dari kuncian, tentu akan mengklik tombol untuk membuka kunci akunnya. Jika itu dilakukan, dari sanalah petaka bermula. Sebab, korban akan diminta memasukkan informasi sensitif seperti:

- PIN Cash App - Alamat email - Kata sandi - Nama dan alamat lengkap - Nomor jaminan sosial (SSN) - Detail kartu pembayaran debit (nomor kartu, tanggal dan tahun, CVV) - dokumen identifikasi (KTP atau SIM)

Data-data itu kemudian akan digunakan oleh peretas untuk mengambil alih akun Cash App asli milik korban yang terperdaya.

Pengembang 16Shop Diduga dari Indonesia ZeroFOX menemukan pengembang dibalik kit phising untuk menargetkan pengguna Cash App adalah warga negara Indonesia.

Laporan Akamai pada 21 Mei 2019 menyebutkan, WNI itu bernama Riswanda Noor Saputra. Jejaknya teridentifikasi sebagai pengembang yang diidentifikasi dibalik 16Shop.

Riswanda, kata Akamai, dikenal juga sebagai “devilscream”. Para peneliti dan Akamai telah menemukan artefak pribadi Riswanda dan membuktikan bahwa Riswanda memang memiliki keahlian dalam hal ini. Namun, sayangnya menurut Akamai pengetahuannya malah diterapkan ke arah kriminal. ZeroFOX menyimpulkan pengembangnya adalah Riswanda setelah mempelajari kode dari kit phising itu. Peneliti menemukan bahwa ketika peringatan tentang aktivitas akun yang tidak biasa muncul atau anomali, alamat email pengembang pun langsung muncul, tersembunyi di balik dialog.

Tampaknya Riswanda membuat kesalahan saat ingin menutupi identitasnya. Karena, tak hanya Akamai, peneliti Lookout melalui unggahan Twitter pada 2018 menemukan ‘devilscream’ atau pengembang dibalik kit phising yang waktu itu menargetkan Apple adalah Riswanda.

Lookout pun menyoroti prestasi Riswanda pada saat itu dari temuannya, di mana Riswanda ditemukan pernah memenangkan kompetisi desain situs web pada tahun 2017. Lookout pun mengakui dia pandai dengan keahliannya dalam membuat kit phising, tetapi tidak dalam menyembunyikan identitas aslinya.

Dari hasil pencarian melalui mesin pencari Google dengan kata kunci 'Riswanda Noor Saputra', temuan Lookout tampaknya merupakan prestasi yang diraih Riswanda saat duduk dibangku Sekolah Menengah Kejuruan (SMK) di Kalimantan Selatan, seperti diberitakan kantor berita ANTARA pada 15 November 2016. Dalam berita itu, Riswanda disebutkan bersekolah di SMK Negeri 1 Amuntai, Kabupaten Hulu Sungai Utara, Kalsel. Seperti yang dikatakan Lookout, Riswanda berhasil meraih juara 1 bidang web design pada lomba kompetensi siswa se-Kalimantan Selatan. (Lihat: Pelajar HSU Juara Web Design se Kalsel).

Dalam laporan terbarunya, ZeroFOX yang tampaknya memantau akun media sosial Riswanda juga menyertakan tangkapan layar terhadap isi cerita yang diunggah Riswanda di Instagram.

ZeroFOX mengatakan bahwa Riswanda menggunakan media sosial untuk memperlihatkan kekayaannya karena berhasil mengoperasikan 16Shop, dan menerbitkan postingan tentang pembaruan yang akan datang dan kit baru di 16Shop.

Tangkapan layar itu menunjukkan pengguna yang diyakini sebagai Riswanda mengambil gambar layar MacBook Air yang penuh dengan kode-kode layaknya sedang menyusun sebuah program, disertai tulisan,"Niat liburan, ujung2nya tetap aja ngeliat ginian lagi (emoji mengeluarkan asap dari hidung atau marah)”.

Ungguhan di Instagram yang oleh ZeroFOX dikaitkan dengan Riswanda

ZeroFOX mengatakan tangkapan layar yang diambil dari media sosial Instagram Riswanda itu menunjukkan perkembangan phishing kit 16Shop.

Pernah Targetkan Pengguna PayPal dan Amazon Awal Januari 2020 lalu, Tim ZeroFOX Alpha menemukan phishing kit 16Shop juga menargetkan pengguna PayPal. Disebutkan, alat itu dilengkapi dengan beberapa fungsi anti-bot dan anti-pengindeksan dari daftar hitam hingga pustaka anti-perayapan sumber terbuka yang disebut CrawlerDetect. Seperti kit lainnya, tujuan utama tetap sama: mengambil informasi sebanyak mungkin untuk memungkinkan pengambilalihan akun, baik itu info masuk kredensial, email, detail kartu kredit, dan lainnya.

"Tujuan dari kit phishing adalah untuk memuluskan peretasan, sehingga operator kit yang tidak terlalu teknis dapat menggunakan halaman phishing tanpa perlu memahami protokol yang mendasari di balik pengelolaan infrastruktur ini," kata laporan ZeroFOX saat itu. (Lihat: Forbes: Pengguna Paypal Dibidik Hacker Indonesia).

Selain itu, laporan McAfee pada 12 Juli 2019 menyebutkan phishing kit 16Shop juga menargetkan pengguna akun Apple dan Amazon. Seperti temuan ZeroFOX, McAfee juga menyebut pengembang alat peretasan itu berasal dari Indonesia dengan alamat email yang dipakai diantaranya [email protected].[]

Editor: Yuswardi A. Suud

Update pukul 16.20 WIB: Setelah artikel ini tayang, redaksi Cyberthreat.id menerima email dari orang yang mengaku sebagai Riswanda Noor Saputra. Berikut adalah isi emailnya.

Halo, saya Riswanda Noor Saputra, sebelumnya saya mau klarifikasi terkait artikel NEWS : Disebut Buatan Indonesia, Alat Peretas 16Shop Targetkan Aplikasi Cash App, Pernah Serang Paypal Hingga Apple (cyberthreat.id)

Sejak 2019 akhir atau 2020 saya sudah berhenti menjadi pembuat atau pengembang 16Shop. Saya mengakui pada tahun 2017-2019 itu adalah saya, tapi sekarang sudah bukan saya lagi.

Untuk screenshot dari instagram itu, itu terjadi pada 86 minggu yang lalu / atau hampir 2 tahun yang lalu.

Sebelum saya mengirim email ini, saya sudah klarifikasi ke bleepingcomputer dan zerofox, semoga mereka membacanya.

Belanja di App banyak untungnya:

Salah satu cara biar kita semua tidak jadi korban hack itu dengan tahu apa yang hacker lakukan. Jadi, kamu bisa jaga keamanan kamu. Nah, salah satu caranya dengan aplikasi hacker yang sama seperti mereka pakai.

Tapi, mungkin kamu belum tahu aplikasi hacking yang sering dipakai kan, ya? Jadi, kamu cuma bisa usaha sendiri buat melindungi diri secara manual.

Tak perlu sedih. Agar keamanan kamu makin bagus, artikel ini akan memberi daftar aplikasi hacker yang asli. Tentunya aman untuk digunakan. Selain itu, ada berbagai rekomendasi aplikasi hacker Android, iOS, dan platform lainnya.

Penasaran? Yuk, lanjut baca sampai selesai.